- 5

【追記あり】KeePass passwords ユーザーは、ログイン情報…

owl483件Windows 10KeePass passwords ユーザーは、ログイン情報の漏洩・流出データサービス「Have I Been Pwned」のデータベースを組み込むことができるので、ログイン時の “安全性診断” が行えます。

手順1、Plugin「HIPB Offline Check」を入手する

https://github.com/mihaifm/HIBPOfflineCheck

DL した「HIBPOfflineCheck.plgx」を

C:\Program Files (x86)\KeePass Password Safe 2\Plugins

にコピペし、KeePass を起動すれば、コンパイル(組み込み)されます。

手順2、https://haveibeenpwned.com/Passwords

のデータベース「the latest SHA-1 (ordered by hash) password database file」を DL(9.78GB)

解凍した「pwned-passwords-sha1-ordered-by-hash-v4.txt」ファイル(22.6 GB)を

C:\Program Files (x86)\KeePass Password Safe 2 に移動。

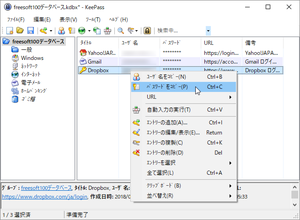

手順3、(KeePass)ツール > HIPB Offline Check… をクリック > Pwned Passwords file: に、[Browse…]でデータベースファイルを読み込み、[OK] で完了。

以下、「ghacks.net」から抜粋(意訳)

//www.ghacks.net/2019/02/02/change-your-password-day-needs-a-counterpart/

ログイン情報の漏洩・流出要因は「ハッキングされる企業のサーバー」の不適切な管理(ソーシャルエンジニアリング、不適切に設定されたサーバー、パッチ未適用の脆弱性、古いライブラリやコンポーネント、ゼロデイ脆弱性)に尽きます。

何十億ものログイン情報の流出が判明していますが、それは氷山の一角で、実情は「闇の中」で迷宮事件です。

現状では「発覚後にアカウントのパスワードの再設定」を呼びかけるだけなので、解決には不十分です。サイトを盲目的に信頼しては危険です。

DL するデータベースのファイル容量が「9.78GB」 もあるため、かなりの所要時間(超高速ダウンローダー「Internet-Download-Manager」使用で10分ほど)です。

解凍(7z)に、3分27秒所要。解凍時、CPU&HDD に過大な負荷が掛かるので、終了可能な他のアプリ(Browser、Mailer、Cloud サービスなど)は終了しておく。

手順1~3についての詳細(図解あり)は:

https://www.ghacks.net/2019/01/18/check-all-keepass-passwords-against-the-have-i-been-pwned-database-locally/

ローカルのデータベース(Have I Been Pwned)を利用して、すべてのパスワードを KeePass 運用でチェックする。3人が参考になったと回答しています。このレビューは参考になりましたか?